情報セキュリティ 10大脅威 2026の組織編の解説資料が公開されました

情報セキュリティ 10大脅威 2026の組織編の解説資料が公開されました。個人編はまだですね。

https://www.ipa.go.jp/security/10threats/10threats2026.html

アンケートに回答したらダウンロードできました。内容を確認していきます。

サマリー

本資料は、2025年に発生した社会的影響の大きな情報セキュリティ事案に基づき、専門家組織「10大脅威選考会」が選出した「情報セキュリティ 10大脅威 2026(組織編)」を総括したものである。

2026年の主要な動向として、「ランサム攻撃による被害」および「サプライチェーンや委託先を狙った攻撃」が4年連続で1位・2位を占めており、依然として組織にとっての最大の懸念事項となっている。特筆すべきは、「AIの利用をめぐるサイバーリスク」が3位として初めて選出された点である。AIは利便性を向上させる一方、ハルシネーション(もっともらしい嘘)や機密情報の漏えい、さらにはサイバー攻撃の高度化・高速化を招く「諸刃の剣」としての側面が顕在化している。

組織は、単に攻撃手口を知るだけでなく、継続的なセキュリティ対策情報の収集と、状況に合わせた迅速な対応が求められる。「当たり前を確実に」遂行する基本の徹底と、被害を最小化するための継続的な見直しが、現代のサイバー脅威に対抗するための唯一の道である。

組織における10大脅威 2026 ランキング

2025年の動向を反映した組織向けの脅威は以下の通りである。

| 順位 | 脅威項目 | 初選出年 | 選出回数 |

|---|---|---|---|

| 1位 | ランサム攻撃による被害 | 2016年 | 11年連続 11回目 |

| 2位 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続 8回目 |

| 3位 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

| 4位 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続 9回目 |

| 5位 | 機密情報を狙った標的型攻撃 | 2016年 | 11年連続 11回目 |

| 6位 | 地政学的リスクに起因するサイバー攻撃 | 2025年 | 2年連続 2回目 |

| 7位 | 内部不正による情報漏えい等 | 2016年 | 11年連続 11回目 |

| 8位 | リモートワーク等の環境や仕組みを狙った攻撃 | 2021年 | 6年連続 6回目 |

| 9位 | DDoS攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続 7回目 |

| 10位 | ビジネスメール詐欺 | 2018年 | 9年連続 9回目 |

留意事項: 順位は危険度の絶対的な高さではなく、社会的影響度に基づく。各組織は自らの立場や環境(利用している製品やサービス)に照らし合わせ、優先すべき対策を判断する必要がある。

主要脅威の深掘り分析

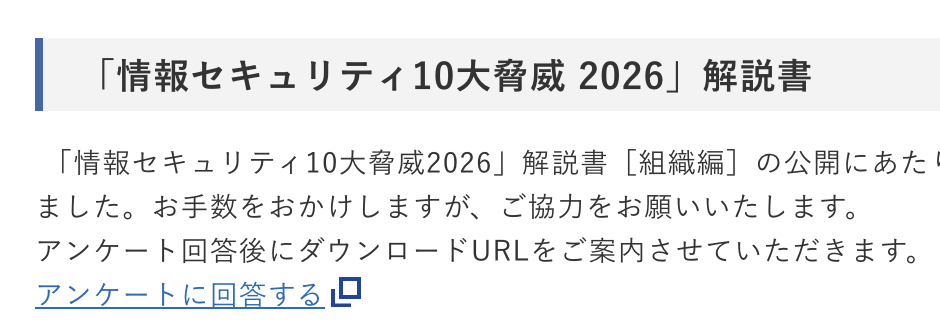

ランサム攻撃による被害(1位)

データの暗号化だけでなく、窃取した情報の暴露を盾にする「多重脅迫」が定石化している。

- 新傾向: ランサムウェアを用いず、データの窃取と暴露の脅迫のみを行う「ノーウェアランサム」という手法が確認されている。

- 主な感染経路: VPN機器の脆弱性、不適切な認証設定、メールや改ざんサイト経由。

- 事例: アサヒグループHD(2025年9月)では、ネットワーク機器経由で侵入され、個人情報約191万件が流出の可能性。復旧まで約2ヶ月を要した。

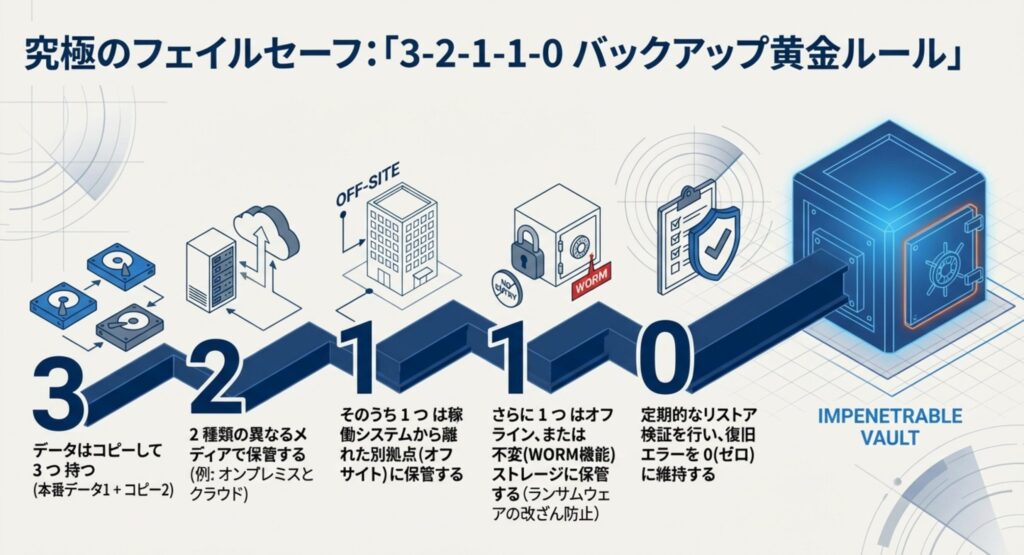

- 対策: 身代金は原則支払わない。バックアップの改ざん耐性強化(WORM機能等)と、クリーンビルドによる復旧手順の確立が不可欠。

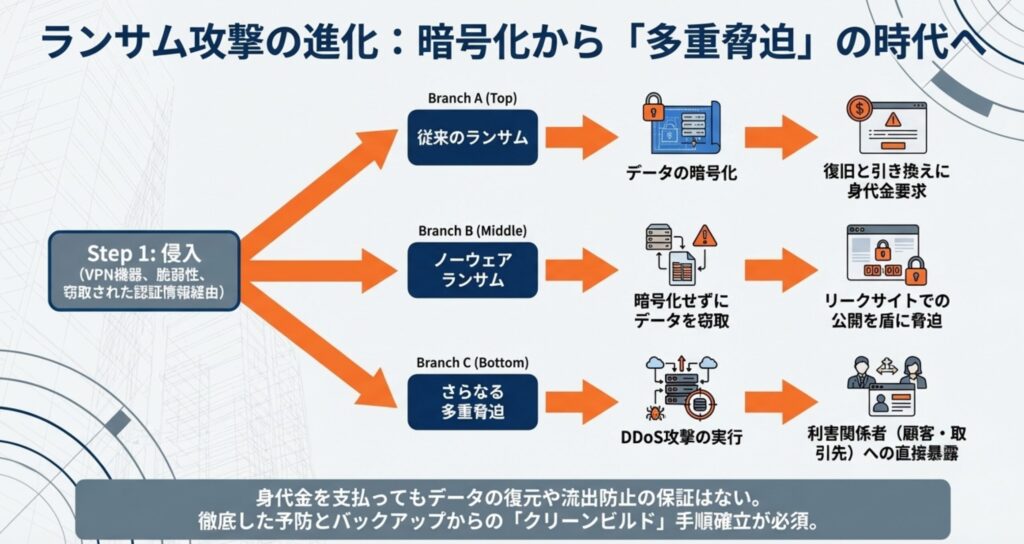

サプライチェーンや委託先を狙った攻撃(2位)

標的組織が強固であっても、その関連会社や業務委託先、利用ソフトウェアなどの「弱点」を経由して攻撃が行われる。

- 脅威の範囲: 物理的な物流網だけでなく、ライブラリや開発ツールを含む「ソフトウェアサプライチェーン」も標的となる。

- 事例: 東海ソフト開発(2025年11月)へのランサム攻撃により、同社に業務委託していた複数の企業から個人情報が漏えいし、一部がダークウェブで公開された。

- 対策: 委託先のセキュリティ対策状況の把握、契約による責任範囲の明確化、SBOM(ソフトウェア部品構成表)の導入検討。

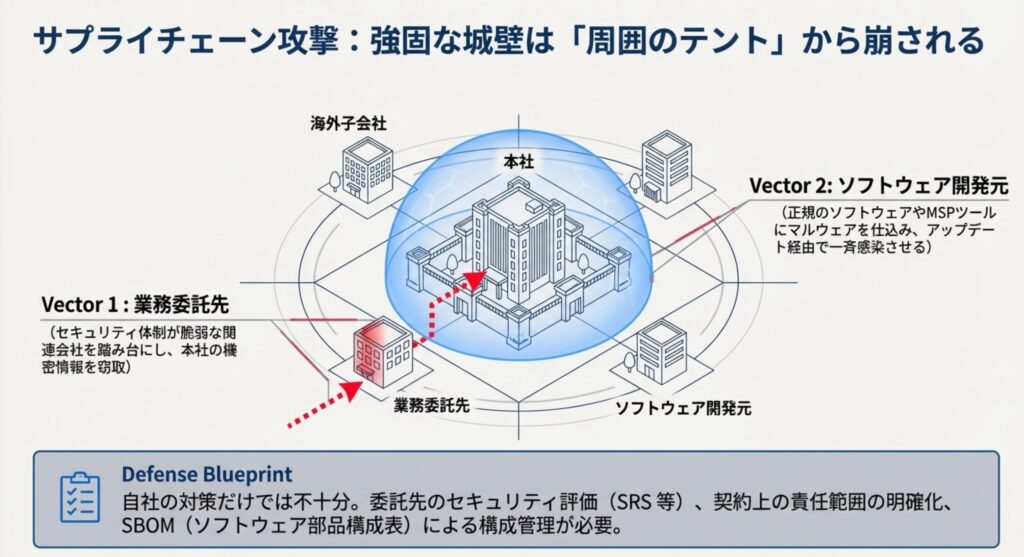

AIの利用をめぐるサイバーリスク(3位)

生成AIの進化に伴い、意図しない情報漏えいや、攻撃の高度化が急速に進んでいる。

- リスク要素:

- シャドーAI: 従業員が個人アカウントで未許可のAIサービスに業務データを入力し、情報が漏えいする。

- ハルシネーション: AIが生成した架空の情報を鵜呑みにして活用し、法的・倫理的トラブルを招く。

- 攻撃の容易化: フィッシングメールの自然な多言語化、攻撃プログラムの自動生成。

- 技術的脆弱性: 「間接プロンプトインジェクション」により、AIに外部から不正な指示を注入し、機密情報を送信させる手法(EchoLeak等)が発見されている。

- 対策: 利用規定の整備、入力データの学習対象除外(オプトアウト)、AI事業者ガイドラインへの準拠。

その他の注目すべき脅威

- システムの脆弱性を悪用した攻撃(4位): 修正プログラム公開から攻撃までの時間が短縮。React2Shell(CVSS 10.0)のような深刻な脆弱性の迅速な管理が求められる。

- 地政学的リスク(6位): 外交・軍事的緊張を背景としたDDoS攻撃や偽情報による影響工作(認知戦)が活発化。選挙干渉や国際世論の分断を目的とする。

- 内部不正(7位): 元従業員によるアカウント悪用や、外部者による買収・勧誘を通じた情報持ち出しが継続。

「共通対策」:防御の鉄則

多様な脅威に対し、組織が横断的に実施すべき「情報セキュリティ対策の基本」は以下の6点に集約される。

- ソフトウェアの更新: 脆弱性を解消し、悪用のリスクを低減する。

- セキュリティソフトの利用: 攻撃を検知・ブロックする。

- パスワードの管理・認証の強化: 多要素認証(MFA)やパスキーの導入。

- 設定の見直し: 誤った設定(デフォルト設定の放置等)を修正する。

- バックアップの取得: 3-2-1ルール(3つのデータ、2種類のメディア、1つの別拠点)を推奨。

- 脅威・手口を知る: ソーシャルエンジニアリング等の罠にかからないリテラシー向上。

クラウド利用時における追加対策(+α)

- 責任範囲の明確化:クラウド事業者と自組織の責任分界点を理解する。

- 仕様変更の監視:仕様変更により設定が意図せず変更されていないか確認する。

インシデント発生時の対応プロセス

迅速な対応が被害を分けるため、以下の体制整備が求められる。

- 体制: CISO(責任者)の配置、CSIRT(対応専門チーム)の構築。

- 手順:

- 検知・トリアージ: 事実確認を行い、対応の優先順位を判断する。

- レスポンス: 対応計画を策定し、外部専門機関と連携して分析・復旧。

- 報告・情報公開: 監督省庁(個人情報保護委員会等)やメディア、顧客への適切な報告。

- 外部報告の法的義務: 個人情報の漏えい時は、事態発覚から概ね3~5日以内に速報を行う必要がある(個人情報保護法)。

今後の見通し:AIとサイバーセキュリティの現在地

英国国家サイバーセキュリティセンター(NCSC)の予測によれば、2027年にかけてAIはサイバー攻撃の質・量を増大させる。

- ゼロデイ攻撃の加速: AIが脆弱性発見や攻撃コード開発を自動化し、パッチ公開までのタイムラグを極小化する。

- 検知回避の巧妙化: 実行時にコードを変化させるマルウェアの出現。

- 防御側のデジタル格差: AIを活用した防御を導入できる組織と、遅れた組織との間でリスクの差が拡大する。

組織には、サイバーセキュリティの基本を一層強化しつつ、技術革新による状況の変化を注視し、予断を持たずに対応し続ける姿勢が不可欠である。

そんなところで